Firewall

Jeder kennt den Begriff Firewall, doch wenn Fragen aufkommen wie „Was ist eine Firewall?“ oder „Wie funktioniert eine Firewall?“, haben viele keine befriedigende Antwort parat. Dass es um Schutz vor Viren und anderer schädlicher Software aus dem Internet geht, ist den meisten bekannt. Doch vor allem Privatnutzern ist oft nicht bewusst, dass die beste Firewall nichts bringt, wenn sie nicht entsprechend des Nutzungsverhaltens konfiguriert wird oder, noch viel schlimmer, nicht aktiviert ist. Hier finden Sie alle Informationen, die Sie brauchen, um das Beste aus Ihrer Firewall herauszuholen.

Was ist eine Firewall?

Firewall heißt auf Deutsch „Brandmauer“, und damit wird schon sehr deutlich, worum es geht – nämlich den Schutz vor Schäden von außen. Auf Ihren Computer bezogen, meint dies den Schutz vor Gefahren, die im Internet oder anderen Netzwerken lauern. Das kann z. B. schädliche Software, sogenannte Malware, sein. Das sind Viren oder Spyware, die Ihren Rechner befallen bzw. eingeschleust werden, um sensible Daten zu sammeln, zu verändern oder bestimmte Systemfunktionen zu stören, und dadurch das Betriebssystem im schlimmsten Fall komplett lahmlegen. Eine Firewall kann das verhindern.

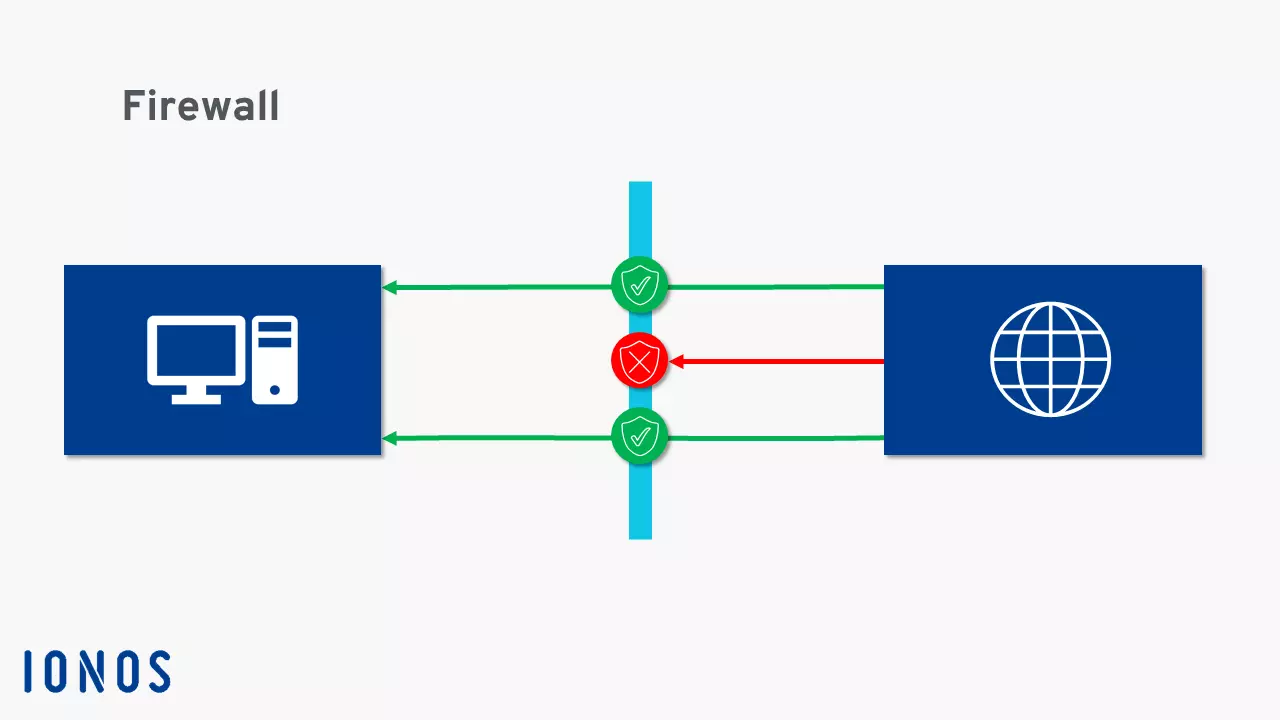

Die Firewall ist laut Definition eine Art Prüfstelle, die zwischen das Internet oder ein anderes Netzwerk und den lokalen Computer geschaltet ist. Sie prüft die Zugriffsrechte von Programmen und fremden Rechnern, und zwar in beide Richtungen. Die Konfiguration der Firewall entscheidet also sowohl darüber, ob auf Ihrem Rechner installierte Programme auf das Internet zugreifen können, als auch über den umgekehrten Fall. Und auch die Kommunikation zwischen Ihrem und anderen Computern innerhalb eines Netzwerks wird über die Firewall geregelt.

Brauchen Privatnutzer überhaupt eine Firewall?

Dass diese Frage nach wie vor gestellt wird, hat damit zu tun, dass Firewalls zu Beginn ausschließlich für Netzwerke mit höchsten Sicherheitsanforderungen wie denen von Regierungseinrichtungen, Banken oder Großkonzernen genutzt wurden. Bis heute werden solche Netzwerke von leistungsfähigen Hardware-Firewalls geschützt.

Für Privatnutzer ist dieser hohe Sicherheitsstandard nicht nötig und wäre darüber hinaus auch nicht bezahlbar. Weil mit der Ausbreitung des Internets aber auch immer mehr Privatrechner von Schadsoftware befallen waren, wurden Desktop-Lösungen entwickelt, die inzwischen fester Bestandteil der meisten Betriebssysteme sind. Mit dieser internen Firewall sollten Sie Ihren PC unbedingt schützen, denn online mangelt es nicht an Viren und Trojanern, die es auf sensible Daten abgesehen haben.

Firewall: Erklärung der Funktionsweise

Eine Firewall ist also per Definition dafür da, Angriffe auf Ihren Rechner abzuwehren. Doch wie wird das praktisch umgesetzt? Woher weiß die Software, welches Programm schädlich ist und welches nicht? Und wie lernt sie dazu, wenn neu programmierte Malware im Umlauf ist?

Zunächst ist es wichtig, zu wissen, dass die Firewall gar nicht erkennt, ob ein Zugriff feindlich oder harmlos ist. Sie überwacht lediglich die Zugriffe von Ihrem PC auf ein Netzwerk und umgekehrt. Ob einer dieser Zugriffe Gefahren birgt, entscheidet die Firewall auf der Basis von zuvor festgelegten Regeln.

- Zugriffsrechte fremder IP-Adressen: Zugriffsversuche anderer Rechner im Netzwerk werden anhand der IP-Adresse identifiziert und standardmäßig zunächst blockiert. Falls der Datenaustausch gewünscht ist, können Sie ihn manuell erlauben oder die IP-Adresse als Ausnahme hinzuzufügen, damit der Zugriff beim nächsten Mal ohne Abfrage möglich ist.

- Zugriffsabfrage von Onlineprogrammen: Bei der Installation von Programmen, die online zur Verfügung gestellt werden, sollte ebenfalls die manuelle Bestätigung eingestellt werden. So können Sie sicher sein, dass Sie auch tatsächlich die gewünschte Datei installieren, und erkennen sofort, wenn eine nicht vertrauenswürdige Website versucht, Ihren Rechner mit Schadsoftware zu infizieren.

- Sichtbarkeit in Netzwerken: Sie können die Sichtbarkeit Ihres Rechners in Netzwerken gezielt einstellen. So wird empfohlen, den Rechner in öffentlichen Netzwerken (z. B. WLAN-Hotspots an Flughäfen oder in Cafés) zu verbergen und damit zusätzlich vor Zugriffsversuchen zu schützen. Auch wenn Sichtbarkeit nicht mit einer Zugriffserlaubnis gleichzusetzen ist, bedeutet sie doch, dass Übeltäter ein leichteres Spiel beim gezielten Angriff auf Ihre Daten haben.

- Blockierung aktiver Website-Inhalte: Einige Technologien für die Darstellung von dynamischen Website-Inhalten (Videos, Grafikanimationen), z. B. Microsoft ActiveX oder Adobe Flash, werden immer wieder dazu missbraucht, Malware zu verbreiten, weil die Inhalte lokal auf dem Rechner des Nutzers ausgeführt werden. Es besteht die Möglichkeit, die Ausführung dieser Inhalte von vornherein zu blockieren.

Das sind nur einige der Einstellungen, die Sie in der Software-Konfiguration Ihrer Firewall vornehmen können. Sie können natürlich nicht nur Websites, Dienste und IP-Adressen blockieren, sondern diese auch als vertrauenswürdig einstufen und somit automatische Zugriffe erlauben. Daran erkennen Sie auch schon die Grenzen einer Firewall – damit Malware zuverlässig abgewehrt wird, müssen Sie die Zugriffe von Programmen und anderen Rechnern richtig einschätzen.

Aus diesem Grund ist es wichtig, dass Sie sich nicht nur auf die Firewall verlassen, sondern gleichzeitig ein zuverlässiges Antivirenprogramm verwenden, das sowohl installierte Programme als auch dynamische Website-Inhalte mit aktuellen Virendefinitionen abgleicht und ggf. blockiert oder vor der Ausführung warnt.

Viele Firewalls arbeiten auch mit Ports zusammen. Damit ein Datenpaket aus dem Internet den eigenen Rechner erreichen kann, muss es durch einen solchen Eingang gelangen. Jede Anwendung verwendet einen spezifischen Port. Eine Firewall kann so eingestellt werden, dass nur wirklich benötigte Ports geöffnet werden können. Alle anderen Eingänge blockiert die Firewall und verhindert so, dass Anwendungen ungewollt bzw. ungeplant Datenpakete entgegennehmen. Diese Technik führt regelmäßig dazu, dass Programme aufgrund der Firewall nicht funktionieren. In einem solchen Fall sollte man die Firewall aber nicht abstellen, sondern nur den benötigten Port freigeben.

Welche Firewalls gibt es?

Wie bereits angedeutet gibt es zwei verschiedene Varianten von Firewalls: die Personal Firewall (auch interne oder Desktop-Firewall) und die externe Firewall (auch Hardware- oder Netzwerk-Firewall).

Die Personal Firewall ist direkt auf Ihrem Rechner installiert und im Normalfall bereits im Betriebssystem enthalten. Sie überwacht den Datenverkehr und verhindert unautorisierte Zugriffe von den und auf die Netzwerkdienste eines PCs. Da es ein großer Teil der Malware auf Sicherheitslücken in Netzwerkdiensten abgesehen hat, können so die meisten Angriffsversuche effektiv abgewehrt werden. Der Nachteil ist, dass die Firewall die Malware bei dieser Systemarchitektur erst meldet, wenn sie streng genommen bereits auf den PC zugreift. Doch selbst wenn trotz sofortiger Deinstallation ein heimlich aktivierter Dienst weiter ausgeführt wird, kann die Firewall zumindest verhindern, dass dieser die Malware ungehindert im Netzwerk weiterverbreitet.

Die externe Firewall steht zwischen Ihrem Heimnetzwerk und einem anderen Netzwerk (z. B. dem Internet) und überwacht sämtliche Zugriffe von außen. Hier ist nicht der Rechner, sondern die Firewall mit dem Internet verbunden und wird anschließend mit einem oder mehreren Rechnern vernetzt. Das entspricht dem typischen Aufbau eines LANs, auf dessen Router die externe Firewall installiert ist. Diese analysiert den eingehenden Datenverkehr, bevor er überhaupt auf dem anfragenden Rechnern ankommt, und kann dadurch Malware-Angriffe abwehren, bevor sie eine Chance haben, den Rechner zu schädigen.

Wenn Sie im Moment noch vor der Anschaffung einer externen Firewall zurückschrecken, können Sie durch einen kleinen Umweg trotzdem von deren hoher Sicherheit profitieren. Die virtuellen Server von IONOS sind wie alle Server der IONOS Cloud-Infrastruktur mit einer leistungsfähigen Hardware-Firewall abgesichert.

Wie wird eine Firewall aktiviert?

Wenn Ihr Betriebssystem eine Firewall enthält (Standard bei Windows und iOS), ist diese bereits aktiviert, wenn Sie den Rechner zum ersten Mal in Betrieb nehmen. Sollte Sie deaktiviert werden, erhalten Sie eine entsprechende Systeminformation. Die Aktivierung können Sie dann selbstständig in den Sicherheitseinstellungen Ihres Betriebssystems vornehmen. Dort finden Sie auch sämtliche Einstellungsoptionen, um die Firewall direkt auf Ihre Anforderungen hin zu konfigurieren.