Was ist SMTP? Definition und Grundlagen

Wenn die E-Mail die elektronische Post ist, dann ist das SMTP der Postbote. SMTP ist bis heute das wichtigste Protokoll für den E-Mail-Versand, wird in der Praxis aber fast immer in der erweiterten Form ESMTP eingesetzt – mit Authentifizierung und Verschlüsselung als Standard.

Was ist das SMTP-Protokoll?

SMTP steht für „Simple Mail Transfer Protocol“, was sich mit „Einfaches E-Mail-Transferprotokoll“ übersetzen lässt. Es handelt sich dabei um ein verbindungsorientiertes, textbasiertes Netzwerkprotokoll aus der Internetprotokollfamilie und ist als solches auf der siebten Schicht des OSI-Modells, der Anwendungsschicht, angesiedelt. Genauso wie jedes andere Netzprotokoll enthält es Regeln für die korrekte Kommunikation zwischen Computern in einem Netzwerk. Dabei ist SMTP speziell für das Einspeisen und Weiterleiten von E-Mails von einem Absender zu einem Empfänger zuständig.

Seit seiner Veröffentlichung im Jahr 1982 im Arpanet ist SMTP zum Standardprotokoll für den Versand von E-Mails avanciert. Für Endnutzerinnen und Endnutzer erfolgt die Konfiguration heute fast automatisch: Moderne Clients wie Outlook, Thunderbird oder Webmail-Anwendungen stellen SMTP (bzw. ESMTP) mit STARTTLS und Port 587 als Voreinstellung bereit.

Die nachfolgende Übersicht zeigt Ihnen die SMTP-Server-Adressen und SMTP-Ports für einige der beliebtesten E-Mail-Provider:

| E-Mail-Provider | SMTP-Server-Adresse | SMTP-Port |

|---|---|---|

| Yahoo | smtp.mail.yahoo.com | 587 |

| GMX | mail.gmx.net | 587 |

| Web.de | smtp.web.de | 587 |

| Gmail | smtp.gmail.com | 587 (TLS/STARTTLS), 465 (SSL) |

| Microsoft 365 / Outlook.com | smtp.office365.com | 587 (STARTTLS, empfohlen), 465 (SSL) |

Hinweis: Port 25 (traditionelles SMTP) ist für End-User meist blockiert und dient nur noch dem Mail-Transport zwischen Servern. Für das Senden über ein Nutzerkonto sollten immer 587 oder 465 verwendet werden.

- Personalisierte E-Mail-Adresse

- Zugriff auf E-Mails immer und überall

- Höchste Sicherheitsstandards

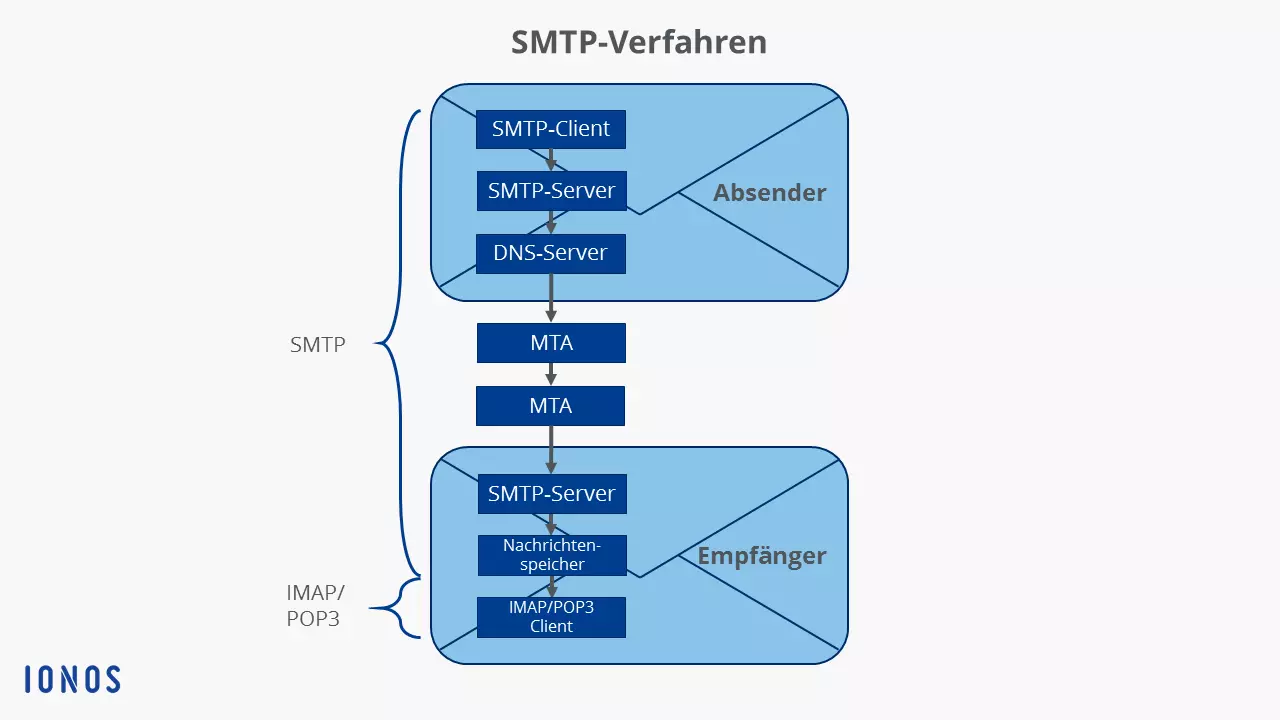

Wie funktioniert das SMTP-Verfahren?

Das SMTP-Verfahren zu verstehen bedeutet, E-Mail zu verstehen. Im Grunde läuft es wie folgt ab:

Schritt 1: Absender/Absenderin überträgt an SMTP-Server (Submission)

- Der SMTP-Client, also der Absender bzw. die Absenderin, lädt die E-Mail auf den SMTP-Server, also den E-Mail-Server (Postausgangsserver) des jeweiligen Providers.

- Dies geschieht über eine Webmail-Anwendung im Browser oder ein E-Mail-Programm („Mail User Agent“, kurz MUA) wie Outlook oder Mozilla Thunderbird.

- Mittlerweile erfolgt diese Übertragung standardmäßig über Port 587 mit STARTTLS-Verschlüsselung und SMTP AUTH (Benutzername + Passwort).

Schritt 2: Adressauflösung via DNS

- Der SMTP-Server der absendenden Person kontaktiert den DNS-Server und ermittelt die IP-Adresse des Ziel-SMTP-Servers (MX-Record der Empfängerdomain).

Schritt 3: Weiterleitung über Mail Transfer Agents (MTAs)

- Die E-Mail wird über einen oder mehrere Mail Transfer Agents (MTA) weitergeleitet.

- Jeder MTA arbeitet nach den SMTP- bzw. ESMTP-Regeln.

- Auf dem Transportweg wird die Verbindung in der Regel per TLS gesichert, um Manipulation und Mitlesen zu verhindern.

Schritt 4: Annahme beim Ziel-SMTP-Server

- Der Zielserver (Empfänger-Mailserver) prüft, ob das Postfach existiert.

- Viele Mailserver kontrollieren zusätzlich SPF-, DKIM- und DMARC-Einträge, um Spoofing und Spam zu verhindern.

- Die E-Mail wird im Nachrichtenspeicher zwischengespeichert.

Schritt 5: Abruf durch den Empfänger oder die Empfängerin

- Die empfangende Person ruft die E-Mail über IMAP oder POP3 ab.

- Heute ist IMAP der Standard, da es eine Synchronisation zwischen Geräten ermöglicht.

Wie läuft eine SMTP-Session ab?

Die im ersten Schritt des SMTP-Verfahrens erwähnte Interaktion zwischen dem SMTP-Client und dem SMTP-Server stellt die eigentliche SMTP-Session dar. Jede Session besteht aus einer Abfolge von SMTP-Kommandos seitens des Clients und Antworten in Form von Statuscodes seitens des Servers.

Übersicht über die SMTP-Kommandos

Gemäß den geltenden SMTP-Spezifikationen muss jede Implementierung des Netzwerkprotokolls mindestens die folgenden acht Kommandos, bestehend aus 7-Bit-ASCII-Zeichen, unterstützen:

| SMTP-Kommando | Bedeutung |

|---|---|

HELO

|

„Hello.“ – Client meldet sich mit Computernamen an und startet damit die Session. |

EHLO

|

Erweitertes „Hello“. Fordert die Fähigkeiten des Servers an (ESMTP), z. B. STARTTLS oder AUTH.

|

MAIL FROM

|

Client gibt den Absender bzw. die Absenderin der E-Mail an. |

RCPT TO

|

„Recipient“ – Client nennt Empfängeradresse der E-Mail. |

DATA

|

Beginn der Übertragung (Header + Body). |

RSET

|

Abbruch der Übertragung, Verbindung bleibt bestehen. |

VRFY/EXPN

|

„Verify“/„Expand“ – Überprüfung, ob ein Postfach existiert / Verteiler wird aufgelöst. |

NOOP

|

„Keep alive“: Verhindert eine Zeitüberschreitung. |

QUIT

|

Beendet die Session. |

Übersicht über die Server-Statuscodes

Auf jedes dieser SMTP-Kommandos des Clients antwortet der Server mit einem dreistelligen Statuscode inklusive Klartextmeldung. Zum besseren Verständnis haben wir diese Meldungen in den folgenden Übersichten ins Deutsche übersetzt.

Statuscodes, die signalisieren, dass der Server das Kommando erfolgreich ausgeführt hat:

| Statuscode | Klartextmeldung (ins Deutsche übersetzt) |

|---|---|

200

|

(Nicht standardmäßige Erfolgsantwort) |

211

|

Anforderung von Systemstatus oder Systemhilfe |

214

|

Anforderung von Hilfe bezüglich der Ausführung eines Kommandos |

220

|

Server ist bereit für die SMTP-Session |

221

|

Server beendet die Verbindung |

250

|

OK – Kommando ausgeführt |

251

|

OK – Kein lokaler User vorhanden, Mail wird weitergeleitet |

252

|

OK – Empfängeradresse kann nicht verifiziert werden, Übertragung wird trotzdem versucht |

253

|

OK – Nachrichten werden auf „Ausstehend“ gesetzt |

Statuscodes, die signalisieren, dass der Server das Kommando verstanden hat, für die Verarbeitung aber weitere Informationen benötigt:

| Statuscode | Klartextmeldung (ins Deutsche übersetzt) |

|---|---|

354

|

Server startet Mailempfang |

Statuscodes, die signalisieren, dass der Server einen temporären Fehler festgestellt hat, das Kommando aber möglicherweise trotzdem verarbeitet werden kann:

| Statuscode | Klartextmeldung (ins Deutsche übersetzt) |

|---|---|

421

|

Server nicht verfügbar, Verbindung wird beendet |

450

|

Kommando nicht ausgeführt, Postfach nicht vorhanden |

451

|

Kommandoausführung wegen lokalem Fehler abgebrochen |

452

|

Kommando nicht ausgeführt, da nicht genügend Systemspeicher |

Statuscodes, die signalisieren, dass der Server einen fatalen Fehler festgestellt hat und das Kommando nicht verarbeitet werden kann:

| Statuscode | Klartextmeldung (ins Deutsche übersetzt) |

|---|---|

500

|

Syntaxfehler, Kommando unbekannt |

501

|

Syntaxfehler in Parametern oder Argumenten |

502

|

Kommando existiert nicht |

503

|

Unzulässige Kommandoreihenfolge |

504

|

Kommando-Parameter existiert nicht |

521

|

Server nimmt keine Mails an |

530

|

Zugriff verweigert |

550

|

Kommando nicht ausgeführt, Postfach nicht vorhanden |

551

|

Kein lokaler User vorhanden, Weiterleiten versuchen |

552

|

Kommandoausführung abgebrochen, Fehler bei der Speicherzuweisung |

553

|

Kommando nicht ausgeführt, unzulässiger Postfach-Name |

554

|

Übertragung fehlgeschlagen |

- Höchste Sicherheitsstandards

- Automatische Verschlüsselung mit SSL/TLS

- ISO 27001 zertifizierte und georedundante Rechenzentren

- IMAP & SMTP

SMTP-Beispiel-Session

Eine SMTP-Session zwischen Client und Server kann beispielsweise wie folgt ablaufen:

| Partei | SMTP-Kommandos und Statuscodes | Erläuterung |

|---|---|---|

| Server | 220 smtp.beispiel.com ESMTP Postfix

|

Nach dem Verbindungsaufbau meldet sich der SMTP-Server. |

| Client | HELO relay.beispiel.com

|

Der SMTP-Client meldet sich mit seinem Rechnernamen an. |

| Server | 250 smtp.beispiel.com, Guten Tag

|

Der Server bestätigt die Anmeldung. |

| Client | MAIL FROM:<max@mustermann.com>

|

Der Client gibt die Absenderadresse des MUA an. |

| Server | 250 OK

|

Der Server bestätigt. |

| Client | RCPT TO:<chef@arbeitsplatz.com>

|

Der Client gibt die Empfängeradresse an. |

| Server | 250 OK

|

Der Server bestätigt. |

| Client | DATA

|

Der Client leitet die Übertragung der E-Mail ein. |

| Server | 354 End data with <CR><LF>.<CR><LF>

|

Der Server startet den Empfang und gibt an, dass der E-Mail-Text mit einem Punkt („.) geschlossen werden soll. |

| Client | From: „Max Mustermann“ <max@mustermann.com><br>To: Chef Arbeitsplatz chef@arbeitsplatz.com<br>Date: Montag, 19. September 2025 10:03:42<br>Subject: Krankmeldung

Hallo Chef, leider muss ich mich heute krankmelden. Meine Arztbescheinigung lasse ich der HR per Fax zukommen. Ich bitte um Ihr Verständnis, Max Mustermann. |

Der Client gibt den E-Mail-Text durch, hebt ihn mit einem Zeilenumbruch nach Subject: Krankmeldung hervor und beendet ihn mit dem gewünschten Punkt.

|

| Server | 250 OK: queued as 15432

|

Der Server bestätigt den erfolgreichen Empfang der E-Mail und nimmt sie in die Warteschlange auf. |

| Client | QUIT

|

Der Client signalisiert das Ende der Session. |

| Server | 221 Auf Wiedersehen

|

Der Server beendet die Verbindung. |

Welche Nachteile hat das SMTP-Protokoll?

Trotz seiner weiten Verbreitung hat SMTP einige Nachteile, die das Protokoll von Haus aus mitbringt:

Keine standardisierte Versandbestätigung

- SMTP liefert von sich aus keine verlässliche Empfangsbestätigung.

- Zwar können Server Rückmeldungen geben (z. B. sogenannte Delivery Status Notifications), doch deren Formatierung ist nicht einheitlich und oft schwer verständlich.

- Die Folge: Es ist schwierig, die genaue Ursache einer fehlgeschlagenen Zustellung (z. B. Tippfehler in der Adresse, überfülltes Postfach) zu erkennen.

Fehlende Authentifizierung im Ursprung

- SMTP kennt ursprünglich keine Benutzer-Authentifizierung. Theoretisch kann jede Person eine E-Mail mit beliebiger Absenderadresse versenden.

- Dieses Problem führte zu massenhaftem Spam und Spoofing (Fälschung von Absenderadressen).

- Um Missbrauch zu verhindern, setzen Provider heute fast ausschließlich auf: SMTP AUTH (Benutzerauthentifizierung mit Login-Daten), TLS-Verschlüsselung (STARTTLS, Port 587 oder Port 465) und das Abweisen von offenen Relays

Hinweis: Viele Provider, etwa Microsoft 365, ersetzen die Basic-Authentifizierung (Benutzername + Passwort) in SMTP AUTH zunehmend durch OAuth 2.0. Prüfen Sie bei der Einrichtung Ihres Mailclients, ob dieses sichere Anmeldeverfahren unterstützt wird.

Anfälligkeit für Spam & Spoofing

- Ohne zusätzliche Schutzmechanismen können Angreiferinnen und Angreifer im Namen fremder Domains E-Mails verschicken.

- Moderne Sicherheitsstandards, die dieses Problem abfedern, sind unter anderem die bereits genannten SPF, DKIM und DMARC

- MTA-STS (Mail Transfer Agent Strict Transport Security) sorgt dafür, dass E-Mails nur über verschlüsselte Verbindungen übertragen werden.

- DANE (DNS-based Authentication of Named Entities) gewährt eine zusätzliche Absicherung von TLS-Zertifikaten via DNSSEC.

Dank dieser Erweiterungen ist SMTP in Kombination mit ESMTP und den modernen Sicherheitsstandards heute deutlich zuverlässiger und sicherer als noch vor wenigen Jahren.

Was ist ESMTP?

Als Reaktion auf die Sicherheitslücken und Beschränkungen des ursprünglichen SMTP wurde 1995 das Extended Simple Mail Transfer Protocol (ESMTP) eingeführt. ESMTP erweitert SMTP um zusätzliche Kommandos und Optionen, die den Versand von E-Mails sicherer, flexibler und effizienter machen.

Wichtige Funktionen von ESMTP

- Authentifizierung des Absenders bzw. der Absenderin über SMTP AUTH, um Spoofing und Spam zu verhindern.

- TLS-Verschlüsselung über STARTTLS, sodass Nachrichten beim Versand geschützt sind.

- Anhängen von Multimedia-Dateien (z. B. Bilder, Videos, Dokumente).

- Größenbeschränkungen nach Server-Vorgaben (z. B.

SIZE). - Paralleler Versand an mehrere Empfängerinnen und Empfänger.

- Standardisierte Fehlermeldungen bei Unzustellbarkeit.

- Unterstützung von 8-Bit-Inhalten durch das Kommando

8BITMIME, womit z. B. Sonderzeichen und UTF-8-Symbole direkt übertragen werden können.

Beispiele für ESMTP-Kommandos

| ESMTP-Kommando | Bedeutung |

|---|---|

EHLO

|

Alternative zu HELO. Meldet den Client an und prüft, ob der Server ESMTP unterstützt.

|

AUTH

|

Authentifizierung des Absenders (z. B. über Benutzername/Passwort). |

STARTTLS

|

Aushandeln einer verschlüsselten Verbindung (TLS). |

SIZE

|

Server gibt die maximal zulässige E-Mail-Größe in Byte an. |

8BITMIME

|

Erlaubt die Übertragung von Nachrichten mit 8-Bit-ASCII oder UTF-8. |

In der Praxis spricht man heute meist von SMTP, obwohl nahezu alle modernen Mailserver ESMTP mit seinen Erweiterungen einsetzen. Erst diese Funktionen – insbesondere Authentifizierung und Verschlüsselung – machen den E-Mail-Versand sicher und zuverlässig.