Ping of Death

Beim Ping of Death (zu Deutsch „Todes-Ping“) handelt es sich um einen historischen Netzwerkangriff. Dieser führte auf verwundbaren Systemen zum unmittelbaren Absturz. Glücklicherweise funktioniert der Angriff schon seit ca. 1998 auf den meisten Geräten nicht mehr.

Die Ping-of-Death-Attacke nutzt das Internet Control Message Protocol (ICMP). Prinzipiell können aber auch andere IP-basierte Protokolle verwendet werden. Da moderne Systeme gegenüber dem Ping of Death abgesichert sind, nutzen bösartige Hacker heutzutage eher die namensverwandte Ping-Flood für Angriffe.

Was ist der Ping of Death?

Der Ping of Death gehört zu den Denial-of-Service (DoS)-Attacken. Um den Angriff auszulösen, verschickt ein Angreifer ein bösartiges Datenpaket an das Ziel. Bei der Verarbeitung des Datenpakets durch das Zielsystem wird ein Fehler ausgelöst, der das System zum Absturz bringt.

Konzeptuell ist der Ping of Death mit einer Paketbombe vergleichbar: Öffnet das Opfer das Paket, wird der Mechanismus aktiviert und das Ziel angegriffen bzw. zerstört. Der namensgebende Ping-Befehl wird für gewöhnlich eingesetzt, um zu testen, ob eine Maschine am Netz verfügbar ist. Technisch basiert der Ping-Befehl auf dem Internet Control Message Protocol (ICMP). Das Protokoll wird verwendet, um Status-Informationen innerhalb des Internet zu kommunizieren.

Unter dem Oberbegriff der Denial-of-Service-Angriffe gibt es verschiedene Arten von Angriffsmustern: Der Ping of Death gehört, ebenso wie die SYN-Flood, zu den Protokoll-Attacken. Daneben existieren die Angriffe auf die Anwendungsschicht, zu denen insbesondere die HTTP-Flood zählt, und die volumetrischen Angriffe, die das Ziel mit einem Strom von Daten überfluten. Zu letzteren zählen die namentlich verwandte Ping-Flood sowie die UDP-Flood, die mit dem DDoS-„Todesstern“, der „Low Orbit Ion Cannon“, berühmt wurde.

Funktionsweise des Ping of Death erklärt

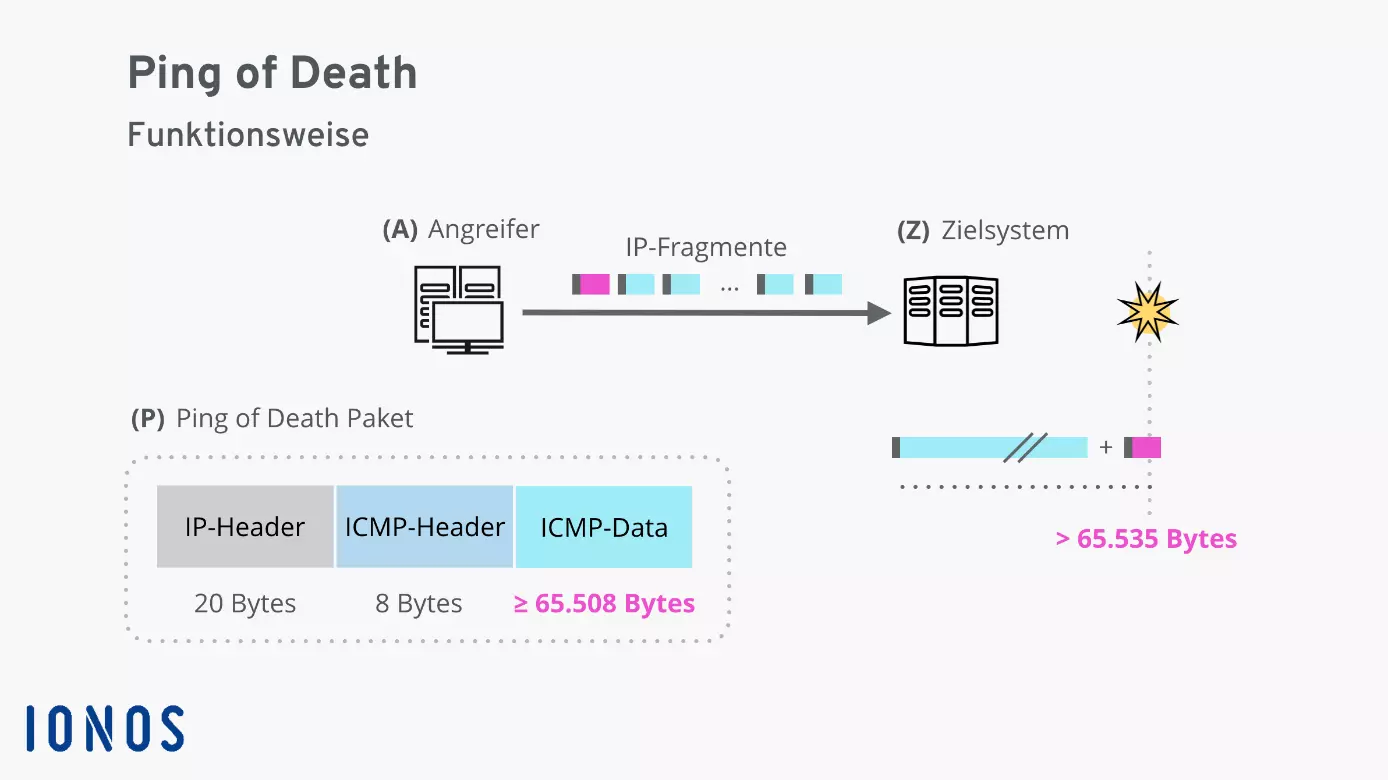

Um eine Ping-of-Death-Attacke durchzuführen, erzeugt der Angreifer ein ICMP-Paket, das größer ist als erlaubt. Für den Transport wird das Paket in kleinere Fragmente zerlegt. Beim Wiederzusammenbau auf der Seite des Empfängers wird beim letzten Fragment die erlaubte Größe überschritten. Auf ungeschützten Systemen kommt es dadurch zu einem Speicherpuffer-Überlauf. Die Folge: Das System friert ein oder stürzt komplett ab; es kommt zum Denial-of-Service-Effekt.

Ein ICMP-„Echo“-Paket hat für gewöhnlich eine Größe von 56 Bytes. Demgegenüber ist ein Ping-of-Death-Paket mit mindestens 65.535 Bytes mehr als tausendmal so groß. Die Begrenzung auf eine Gesamtgröße von 65.535 Bytes pro Paket entstammt dem zugrundeliegenden Internet Protocol (IP).

Um ein Ping-of-Death-Paket zu erzeugen, nutzt ein Angreifer den Ping-Befehl auf der Kommandozeile. Ausschlaggebend ist ein Options-Parameter, dessen Wert die Größe des ICMP-Data Felds festlegt. Auf Windows-Systemen heißt die Option '-l' (für „load“, Ladung). Auf sonstigen Systemen kommt stattdessen die Option '-s' (für „size“, Größe) zum Einsatz.

Ping of Death unter Windows:

ping <IP-Adresse> -l 65500 -w 1 -n 1Ping of Death unter Linux/UNIX/macOS:

ping <IP-Adresse> -s 65500 -t 1 -n 1Abwehrmaßnahmen zum Schutz vor Ping-of-Death-Attacken

Beim Ping of Death handelt es sich um einen historischen Angriff. Seit der Entdeckung des Angriffs im Jahr 1997 wurden Anpassungen an Serversoftware und Betriebssystemen vorgenommen. Zusätzliche Checks stellen sicher, dass die maximale Paketgröße beim Zusammenfügen der IP-Fragmente nicht überschritten wird. Alternativ kann die Nutzung eines größeren Pufferspeichers vor dem gefürchteten Puffer-Überlauf schützen. Die meisten Systeme sind damit heutzutage durch den Ping of Death nicht mehr verwundbar.

Ferner werden bösartige Pakete schon auf dem Weg durch das Netzwerk gefiltert. Dies kann auf Ebene von Routern und Firewalls geschehen oder durch Nutzung eines Content Delivery Networks (CDN). Für jedes IP-Fragment wird der IP-Header untersucht. Dabei muss für jedes Fragment die Formel „Fragment Offset + Total length ≤ 65.535 Bytes“ gelten. Verstößt ein IP-Fragment dagegen, würde beim Zusammensetzen die zulässige Gesamtgröße überschritten. Stattdessen wird das Paket verworfen.

Da moderne Systeme in der Regel gegen den Ping of Death abgesichert sind, stellt dieser für heutige Nutzer kaum noch eine Gefahr dar.